C'est quoi une attaque buffer overflow (dépassement de tampon) - Portail informatique et sécurité du web (poinseweb)

Protocole RTP : comment un dépassement de tampon aurait pu permettre une prise de contrôle de votre téléphone ! – Sophos News

GitHub - Vilquid/Return-into-libc: Attaque informatique par un dépassement de tampon dans lequel l'adresse de retour dans la pile est remplacée par l'adresse d'une autre fonction et une seconde partie de la pile

PSTHC.fr - Trophées, Guides, Entraides, ... - Dépassement de mémoire tampon : trophée de Super Meat Boy Forever () PSthc.fr

Hacker/Hacker Gustave Doré Les chapeaux verts : Les chapeaux blancs : - ppt video online télécharger

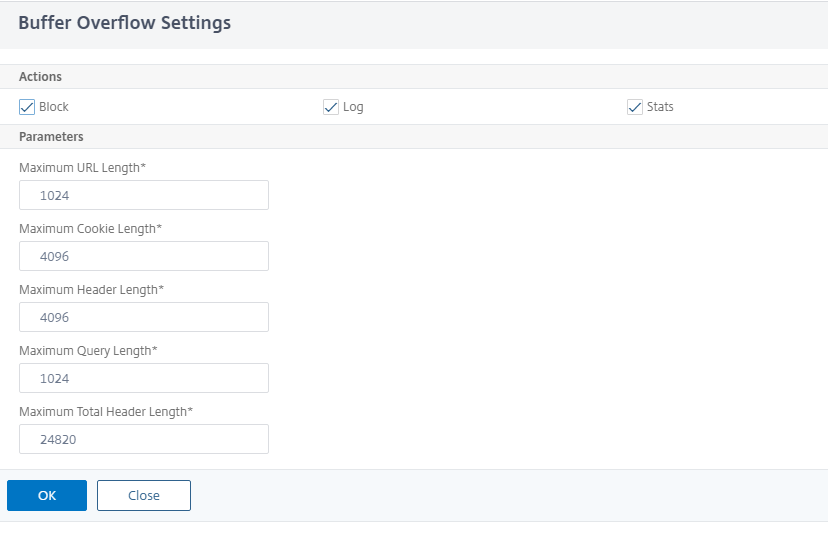

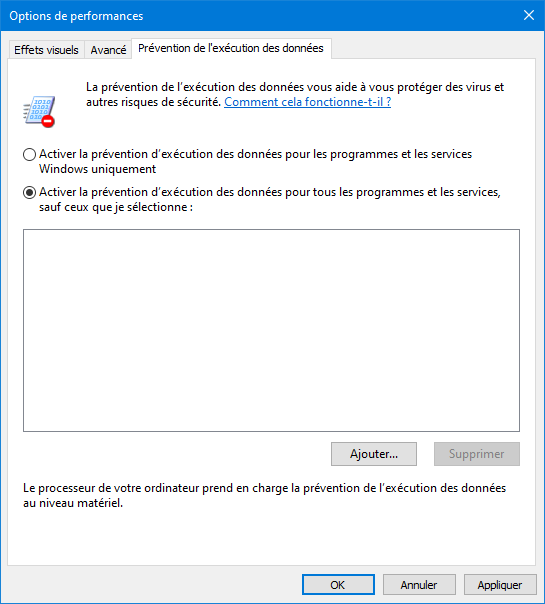

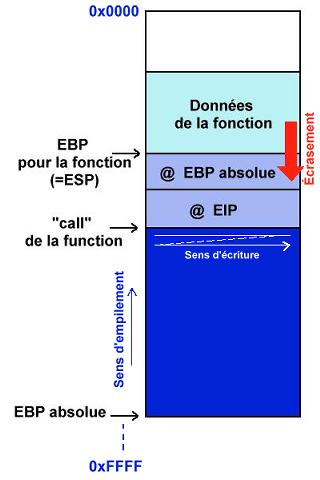

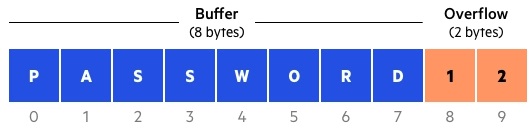

▷Qu'est-ce qu'une attaque par dépassement de tampon et comment s'en prémunir ? ✔️ lizengo.fr - 【 2022 】

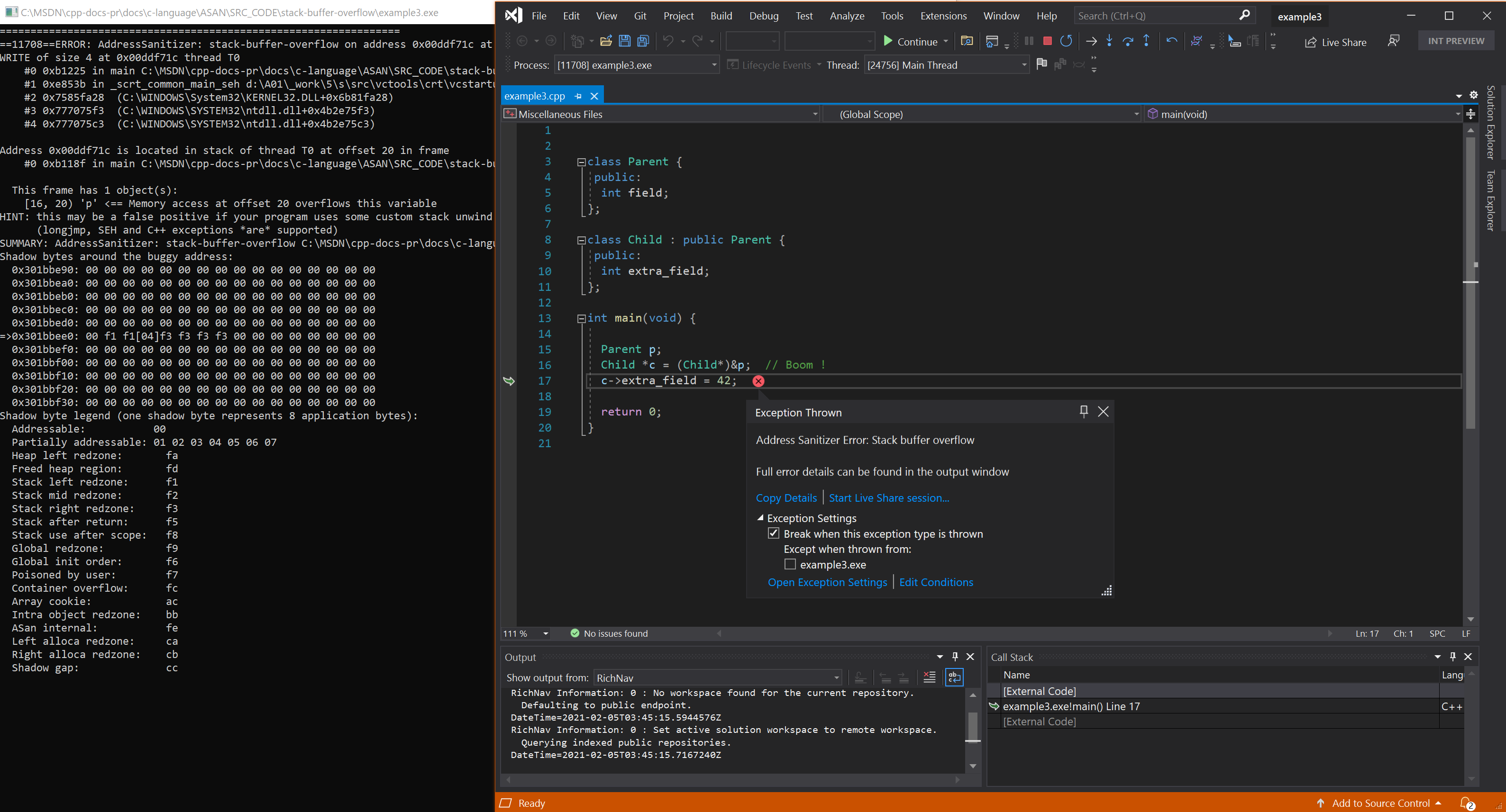

buffer-overflow - Quelle est la différence entre un débordement de pile et de dépassement de tampon?